MANGO EasyISP

Obsah:

- 1. Co je MANGO EasyISP

- 2. Stručný popis

- 3. Jak začít

- 3.1. Registrace

- 3.2. Zákazník

- 3.3. Bytová jednotka

- 3.4. Služba zákazníka

- 3.5. Smluvní dokumenty - globální šablony, zkusit nedovolit vytvořit lokační

- 3.6. Účtování služeb zákazníků

- 4. Nastavení

- 5.Technická část

1. Co je MANGO EasyISP

MANGO je obecný informační a řídící systém, který vám nabízí:- evidenci a billing zákazníků, služeb a produktů

- funkce pro evidenci zařízeni a sítí, jejich řízení a monitoring

- systém BPM (řízení procesů) i ERP (plánování zdrojů a evidence práce) a Call Centrum.

2. Stručný popis

...stručný popis...3. Jak začít

...jak začít...3.1. Registrace

...registrace...3.2. Zákazník

Jednou ze základních entit systému MANGO je zákazník.- Wizard

- Zákazníci - licence na 100 zákazníků

- Skrýté atributy:

- Přihlašovací jméno

- Přihlašovací heslo

- Skrýté atributy:

- Karta zákazníka - bez možnosti aktivace služby

3.3. Bytová jednotka

Místem poskytování služby je konkrétní bytová jednotka, která je daná kódem adresního místa a identifikátorem bytu. Kód adresního místa jednoznačně určuje adresu bytové jednotky (obec, část obce, ulice, číslo). Identifikátor bytu je textový řetězec, kterým si odlišíte jednotky v bytových domech.3.4. Služba zákazníka

Na bytové jednotce je zákazníkovi poskytována služba. Po výběru zákazníka a bytové jednotky provedete aktivaci jeho služeb.- pouze datové služby - parametry služeb

3.5. Smluvní dokumenty - globální šablony, zkusit nedovolit vytvořit lokační

3.6. Účtování služeb zákazníků

- BP - UC, fakturace (prepaid, actual, postpaid), příkaz (prepaid, actual, postpaid), hotovost - výzvy k úhradě (UC), ODD, zálohy

- párování - na nejstarší dluh, UC, podle VS

4. Nastavení

5.Technická část

5.1 Základní pojmy

Základní pojmy, se kterými budeme pracovat:| Pojem | Popis pojmu |

|---|---|

| DX server (DohledX) | Jedná se o dohledový server |

| VRM (Virtual Router Manager) | Jedná se o zařízení, které je vždy TOP v lokaci (centrální prvek) |

| MK | Zařízení Mikrotik |

| Zařízení provozovatele | Jedná se o zařízení, které má ve správě provozovatel a neslouží k připojování koncových zákazníků (AP – Access point) |

| Zařízení zákazníka (zákaznické) - CPE | Jedná se o koncové zařízení, které je umístěno u zákazníka |

5.2 Co je potřeba pro zprovoznění ?

Pro fungování je potřeba mít nastaveny následující parametry:Navázanou VPN mezi MK a DX serverem (certifikáty, konfigurační soubory)

Síťovou infrastrukturu (Routery, Switche, Koncové zařízení, apod.)

Adresní rozsahy

WIFIINF (zařízení provozovatele)

CPE klienti (WIFI nebo síťové zakončení)

Radius server

DHCP server (šablony, subnety)

| Typ IP adresy | Adresní rozsah | Poznámka |

|---|---|---|

| Pro infrastrukturní zařízení (zařízení provozovatele) | 192.168.1.0/24 | - |

| Pro DOCSIS MODEMY (zařízení provozovatele) | 192.168.1.0/24 | *pouze v případě použítí DOCSIS |

| Pro CPE - DEFAULT | 172.16.0.0/18 (172.16.0.1 – 172.16.63.254) | - |

| Pro CPE - POOL | 172.16.64.0/18 (172.16.64.1 – 172.16.127.254) | *pouze v případě použití RADIUSu |

| DX serveru | 91.227.7.X | - |

| VPN serveru | 91.227.7.X (10.255.245.1) | VPN se navazuje na veřejnou IP adresu |

| Radius serveru | 10.255.245.1 (91.227.7.X) | - |

| Neveřejné pro VPN | 10.255.245.1/24 | Strana DX serveru |

| Na straně provozovatele | 10.255.245.2/24 | Strana provozovatele MK nebo Linux server |

| Další parametry | Kdy je potřeba definovat |

|---|---|

| DHCP ŠABLONY | U RADIUSu NENÍ POTŘEBA |

| DHCP_SUBNETS | U RADIUSu NENÍ POTŘEBA |

| ŠABLONY PRO KONFIGURACI ZAŘÍZENÍ | POTŘEBA DEFINOVAT POUZE U TECHNOLOGIE DOCSIS |

| ROZSAHY ADRES | VŽDY - DEFAULT, POOL (U RADIUSu pro nepovolené zařízení) |

| SLUŽBY | VŽDY (dle dokumentace) |

| ZÁKAZNÍCI | VŽDY (dle dokumentace) |

5.3 Postup zprovoznění a nastavení služeb

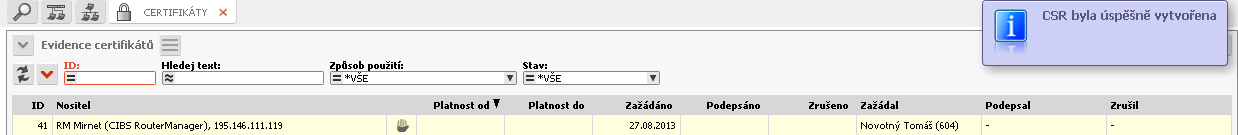

Nejprve je potřeba navázat VPN spojení mezi centrálním prvkem (MK) a DX serverem tak aby všechny zařízení v síti byla schopna pingnout IP adresu 10.255.245.1.Radius, DHCP server a další služby běží na této IP adrese (druhá strana VPN tunelu - 10.255.245.1). V dalším kroku si v modulu vygenerujeme soukromý klíč a certifikát, který nese veřejný klíč a MANGové ID daného nodu pro přístup do VPN.

Pro připojení Mikrotiku do vaší sítě k DX serveru používáme řešení založené na OpenVPN.

OpenVPN využívá asymetrické kryptografie s veřejným a soukromým klíčem. Kliknutím na plus, vytvoříme novou žádost o certifikát.

| Použití certifikátu: | Certifikát Síťového zakončení |

| Zařízení: | Vybereme TOP pro ve vaší lokaci |

| Soukromý klíč: | V případě, že nemáme vlastní, tak si necháme vygenerovat nový |

Tuto žádost je nutné potvrdit kliknutím na druhé tlačítko vpravo nahoře (Schválení žádosti o certifikát). Zadáme požadovaný začátek a konec platnosti (doporučujeme alespoň v délce 15 let).

Popisy jednotlivých akcí najdeme v dokumentaci Jak pracovat s modulem Certifikáty.

Archiv s certifikátem nám došel na e-mail právě přihlášeného uživatele (heslo k archivu na mobil přihlášeného uživatele přes SMS).

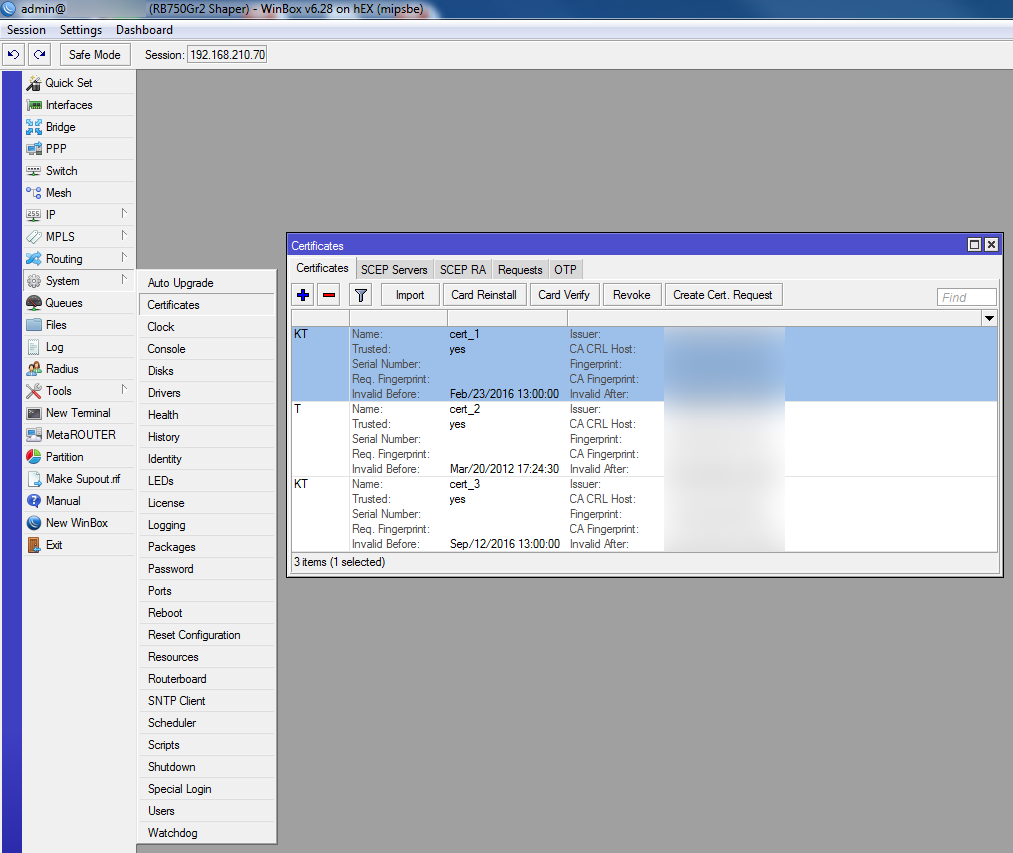

Pomocí winboxu (Drap & Drop) certifikáty nahrajeme do Mikrotiku (jedná se o soubory *.crt a *.key).

Poté klikneme na tlačítko import a postupně naimportujeme nejprve *.crt a následně *.key.

Tuto žádost je nutné potvrdit kliknutím na druhé tlačítko vpravo nahoře (Schválení žádosti o certifikát). Zadáme požadovaný začátek a konec platnosti (doporučujeme alespoň v délce 15 let).

Popisy jednotlivých akcí najdeme v dokumentaci Jak pracovat s modulem Certifikáty.

Archiv s certifikátem nám došel na e-mail právě přihlášeného uživatele (heslo k archivu na mobil přihlášeného uživatele přes SMS).

Pomocí winboxu (Drap & Drop) certifikáty nahrajeme do Mikrotiku (jedná se o soubory *.crt a *.key).

Poté klikneme na tlačítko import a postupně naimportujeme nejprve *.crt a následně *.key.

Po importu certifikátu klikneme na položku Interfaces. Tlačítkem + přidáme interface typu OVPN Client a nastavíme na základě níže uvedených screenshotů.

| Příkaz | Popis příkazu |

|---|---|

| certificate import file-name=Nazev_certifikatu.crt | Importuje certikát |

| certificate import file-name=Nazev_certifikatu.key | Importuje klíč certikátu |

| Vypíše konfiguraci |

| Výpis příkazu print |

|---|

| Flags: K - private-key, D - dsa, L - crl, C - smart-card-key, A - authority, I - issued, R - revoked, E - expired, T |

| # NAME COMMON-NAME SUBJECT-ALT-NAME |

| 1 K T cert_1 common-name.com email:support@resal.cz |

| Příkaz | Popis příkazu |

|---|---|

| interface ovpn-client set name="mango-dx" max-mtu=1500 connect-to=91.227.7.X port=5000 mode=ethernet user="user" | |

| password="password" profile=default certificate= cert_1 auth=sha1 cipher=blowfish128 add-default-route=no | Nastaví OVPN klienta pro VPN |

| Vypíše konfiguraci |

| Výpis příkazu print |

|---|

| Flags: D - dynamic, X - disabled, R - running, S - slave |

| # NAME TYPE ACTUAL-MTU L2MTU MAX-L2MTU MAC-ADDRESS |

| 0 R ether1 ether 1500 1598 4074 4C:5E:0C:XX:XX:XX |

| 1 R ether2 ether 1500 1598 4074 4C:5E:0C:XX:XX:XX |

| 2 R mango-dx ovpn-out 1500 02:67:54:XX:XX:XX |

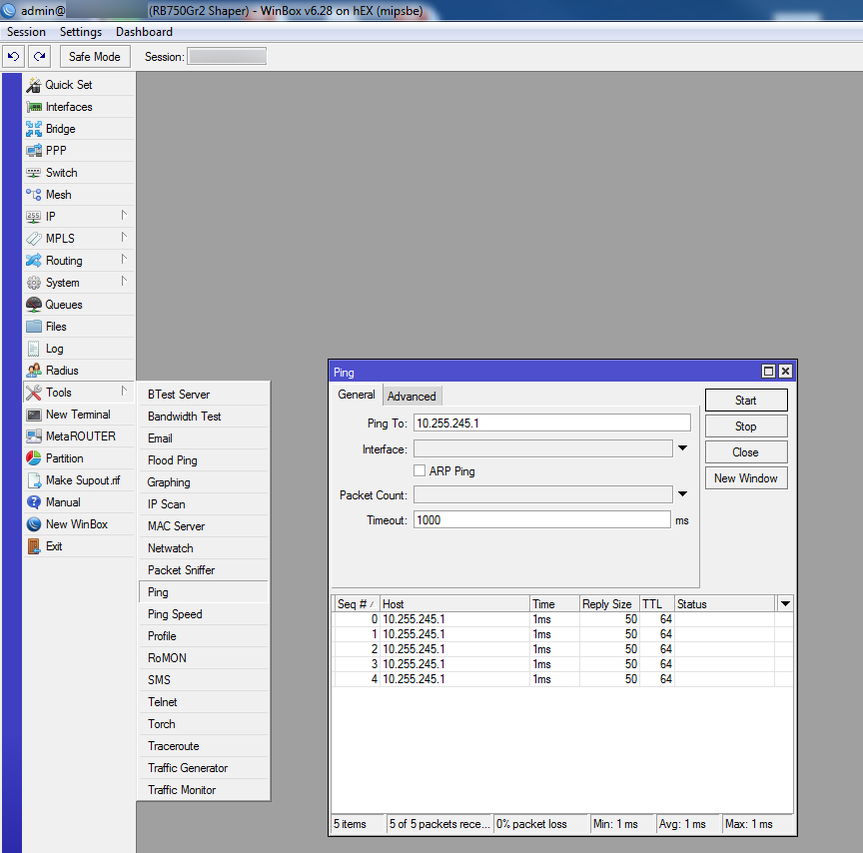

Pokud jste vše nastavili správně, VPN tunel se nahodil. Funkčnost si můžete jednoduše ověřit pomocí pingu.

Na pravé straně obrazovky se nachází tabulka Připojená zařízení, kde provedeme přidání nového zařízení kliknutím na tlačítko

5.3.1 Provisioning (Přidělování IP adres) koncových zařízení v MANGO

5.3.1.1 Provisioning - Pomocí Radiusu

Tento typ provisioningu se nejčastěji používá ve wifi sítích.Postupujeme tak, že si nejprve zkontrolujeme, zda máme nadefinovány adresní rozsahy (DEFAULT a POOL). Pokud ano, přejdeme k samotné konfiguraci RADIUSU na MK.

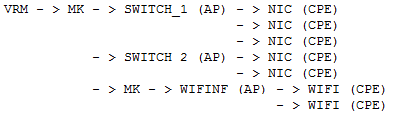

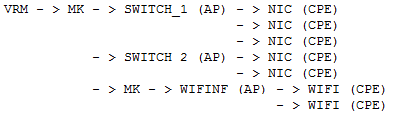

Budeme postupovat podle technické dokumentace Dx služba Mango Radius - autorizace koncových zařízení. Pro upřesnění (představu) budeme předpokládat následující síťovou konfiguraci:

Centrálním prvkem bude MK.

Mezi nejčastější chyby patří:

1. Neshodující se název interface na Mikrotiku a v Mangu

2. Neshodující se název Realm na Mikrotiku a v Mangu (Id. jméno hotspotu)

3. Nedefinování adresních rozsahů v Mangu a na Mikrotiku (DEFAULT a POOL) K provisioningu koncových zařízení můžeme použít také DHCP.

5.3.1.2 Provisioning - Pomocí DHCP

5.3.1.2.1 Popis parametrů DHCP subnetů

Nejprve bude potřeba nadefinovat (upravit) rozsahy IP adres, DHCP subnety a šablony. Implementace obsahuje defaultní DHCP subnety, které jsou definovány na VRM -> v tabulce Interface klikneme na interface (ne název) a poté si ze sady parametrů vybereme parametr DHCP subnets.Je zde definován jeden subnet. Kliknutí na tlačítko Editace parametru se dostaneme k samotnému DHCP subnetu DHCP subnet pro DOCSIS modemy:

| Název Parametru | Hodnota Parametru | Popis parametru |

|---|---|---|

| use-host-decl-names | on; | definuje použití deklarovaných jmen |

| option domain-name | "templateEASY.ISP.cz"; | název DNS domény pro DHCP |

| option domain-name-servers | 8.8.4.4,8.8.8.8; | IP adresy DNS serverů, které bude HDPC přidělovat |

| option routers | 192.168.0.1; | Defaultní brána (GW) |

| option subnet-mask | 255.255.255.0; | Maska sítě |

| option log-servers | 10.255.245.1; | IP adresa logovacího serveru |

| option time-servers | 10.255.245.1; | IP adresa časového serveru |

| option time-offset | 0; | Časová zóna (posun) DHCP serveru |

| default-lease-time | 72000; | Defaultní lease time (časový údaj v sekundách, za který bude uvolněna výpůjčka DHCP serveru) |

| max-lease-time | 144000; | Maximální lease time (časový údaj v sekundách (maximální), za který bude uvolněna výpůjčka DHCP serveru) |

| next-server | 10.255.245.1; | IP adresa DHCP serveru |

| Název Parametru | Hodnota Parametru | Popis parametru |

|---|---|---|

| option domain-name | "access.EASY.ISP.lan"; | - |

| option domain-name-servers | 8.8.4.4,8.8.8.8; | - |

| option routers | 10.190.100.1; | - |

| option subnet-mask | 255.255.255.0; | - |

| default-lease-time | 120; | - |

| max-lease-time | 440; | - |

5.3.1.2.2 Provisioning - Na základě IP adresy a MAC adresy

V případě řízení sítě pomocí DHCP (na základě MAC) budeme předpokládat následující konfiguraci:Centrálním prvkem bude MK.

Pokud budeme chtít přidělovat IP adresy tímto způsobem budeme postupovat následovně:

Pokud budeme chtít přidělovat IP adresy tímto způsobem budeme postupovat následovně:

Najdeme si VRM a klikneme na sadu parametrů DHCP nastavení, kde upravíme názvy parametrů:

| Původní parametr | Nový parametr |

|---|---|

| DHCPD_HOST | DHCPD_HOST_WIFI |

| DHCPD_CLASS | DHCPD_CLASS_WIFI |

Zkontrolujeme nastavení DHCP subnets (Interface - > eth0 - > DHCP subnets). Po té se vrátíme do DHCP nastavení a změníme parametr DHCP enabled na hodnotu + (enabled).

Na zařízení se naplánuje aktualizace. Pokud proběhla správně, bude u statusu Aktualizace místo OK (?) čas poslední úspěšné aktualizace (XX:XX)

V případě, ž eje problém s konfigurací, zobrazí se Error, který značí problém s DHCP konfigurací.

Samotnou DHCP konfiguraci lze zobrazit při editaci parametru DHCPD konfigurace.

Pro správnou funkčnost je potřeba mít nadefinované DHCP šablony a subnety.

5.3.1.2.3 Provisioning - Na základě DHCP Option 82 (Access switche)

V případě řízení pomocí DHCP (na základě OPTION 82) budeme předpokládat následující konfiguraci:Centrálním prvkem bude MK.

Na zařízení (switchi) musí být nastaveny tyto parametry:

Na zařízení (switchi) musí být nastaveny tyto parametry:

| Název parametru | Popis parametru | Hodnota parametru |

|---|---|---|

| Nastavení statusu AP / přidání AP do lokace | Povolí připojování CPE | enable |

| ADMIN_LOGIN | Login pro administraci | admin |

| ADMIN_PASS | Heslo pro administraci“ | admin |

| CHATSRIPCT_UPDATE | Konfigurace zařízení chatsriptem | + (enabled) |

DHCP Snooping

Umožňuje definovat na jakých portech lze komunikovat jako DHCP server, filtruje nedůvěryhodné DHCP zprávy a na základě validních DHCP odpovědí vytváří tabulku připojení na portu (ID portu, IP, MAC, VLAN). IP Source Guard (pojmenování se může lišit v závislosti na výrobci):

Využívá tabulku připojení a blokuje na portech nepovolené IP adresy, které nebyly přiděleny DHCP serverem. Pokud není tato funkce k dispozici tak lze obdobného výsledku dosáhnout konfigurací ACL na jednotlivých portech. Další vlastnost, kterou by měl disponovat použitý přepínač, je možnost poslat SNMP Trap při změně stavu portu UP/DOWN. Funkce je potřeba pro okamžité uvolnění přidělené IP adresy koncovému zařízení. Bez této funkce je nutné nastavit krátké délky zápůjčky (Lease Time) na DHCP serveru. Nevýhodou je pak nutnost čekat na vypršení zápůjčky IP při změně koncového zařízení a možná vyšší zátěž DHCP serveru. Otestovaný HW

Cisco 3750, 2960, ME3400

SMC 6128

Allied AT- 8000s

5.3.1.2.4 Přidělování IP adres - V DOCSIS sítích

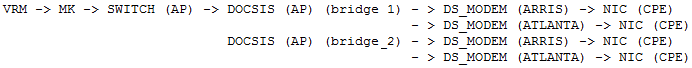

V případě řízení pomocí DHCP (DOCSIS) budeme předpokládat následující konfiguraci:Centrálním prvkem bude MK.

Nastavíme DOCSIS bridge a provedeme otestování, zda se modem naladí (TFTP, DHCP).

V hledání případných chyb nám pomůžou logy na bridge a na samotném docsis modemu, statusy v on-line měření v Mangu a v neposlední řadě výstup SYSLOGu DHCP serveru.

Seznam statusů docsis modemů:

Nastavíme DOCSIS bridge a provedeme otestování, zda se modem naladí (TFTP, DHCP).

V hledání případných chyb nám pomůžou logy na bridge a na samotném docsis modemu, statusy v on-line měření v Mangu a v neposlední řadě výstup SYSLOGu DHCP serveru.

Seznam statusů docsis modemů:

| Status(ID) | Popis |

Překlad popisu |

|---|---|---|

| other(1) | Any state other than below | Jakýkoliv jiný stav (převážně, že o modemu nejsou informace) |

| ipComplete(5) | The CMTS has received a DHCP reply message and forwarded it to the CM | DHCP odpověď byla zaslána modemu |

| ranging(2) | The CMTS has received an Initial Ranging Request message from the CM, and the ranging process is not yet complete | Probíhá RANGING (RANGING = srovnání úrovní tak aby vyhovovaly požadavkům bridge) |

| rangingAborted(3) | The CMTS has sent a Ranging Abort message to the CM | RANGING se nepovedl, pravděpodobně se jedná o špatný zpětný směr |

| rangingComplete(4) | The CMTS has sent a Ranging Complete message to the CM | RANGING v pořádku |

| accessDenied(7) | The CMTS has sent a Registration Aborted message to the CM The CMTS only needs to report states it is able to detect. | ,odem se nepodařilo v pořádku zaregistrovat |

| registrationComplete(6) | The CMTS has sent a Registration Response message to the CM | Modem je v pořádku zaregistrován (online) |

5.3.2 Data retention (Netflow)

Netflow data slouží k vyhledávání spojení (např. pro policii ČR). Mimo jiné je potřeba sbírat tyto data pro splnění zákona č. 127/2005 Sb., o elektronických komunikacích v § 97, odst. 3 , kdy rozsah dat upravuje vyhláška č. 357/2012 Sb., o uchovávání, předávání a likvidaci provozních a lokalizačních údajů.Příkazy pro nastavení netflow (verze 9) na Mikrotiku:

| Příkaz | Popis příkazu |

|---|---|

| ip traffic-flow set enabled=yes | Zapne netflow na Mikrotiku |

| Vypíše konfiguraci |

| Výpis příkazu print |

|---|

| enabled: yes |

| interfaces: all |

| cache-entries: 1k |

| active-flow-timeout: 30m |

| inactive-flow-timeout: 15s |

| Příkaz | Popis příkazu |

|---|---|

| ip traffic-flow target add dst-address=91.227.7.6 port=10001 version=9 | Nastaví cílový server, port a verzi netflow dat |

| Vypíše konfiguraci |

| Výpis příkazu print |

|---|

| Flags: X - disabled |

| # SRC-ADDRESS DST-ADDRESS PORT VERSION |

| 0 0.0.0.0 91.227.7.6 10001 9 |

5.3.4 Události & Alerting a Monitoring

Jedná se o modul, který vám přinese přehled o tom, co se ve vaši síti děje (dělo). Můžete si nastavit upozornění o události ve formě SMS, E-mailu, či worflow.Návod, jak vytvořit Alerty, triggery a události nalznete zde.

Edit | Attach | Print version | History: r14 < r13 < r12 < r11 | Backlinks | View wiki text | Edit wiki text | More topic actions

Topic revision: r14 - 11 Oct 2024, JiriNecek

Copyright © by the contributing authors. All material on this collaboration platform is the property of the contributing authors.

Copyright © by the contributing authors. All material on this collaboration platform is the property of the contributing authors. Ideas, requests, problems regarding Foswiki? Send feedback